7 ejemplos de malware tipo virus

¿Qué es un virus?

Un virus informático es un tipo específico de malware que se adhiere a un archivo o programa legítimo y se propaga cuando ese archivo o programa se ejecuta.

Aquí tienes más detalles sobre los virus informáticos, incluyendo sus características, cómo te puedes infectar y cómo resolver una infección:

Características de los virus informáticos

- Auto-replicación: Los virus tienen la capacidad de replicarse a sí mismos. Una vez que infectan un sistema, pueden buscar otros archivos o programas para infectar y propagarse.

- Anexado a archivos o programas: Los virus se adjuntan a archivos ejecutables (como programas o scripts) o incluso a documentos y archivos multimedia. Cuando se ejecuta el archivo o programa, el virus también se ejecuta.

- Daño o modificación: Los virus suelen dañar archivos o modificar el funcionamiento normal del sistema. Esto puede incluir la eliminación de datos, la alteración de archivos o la interrupción de las funciones del sistema.

- Activación mediante acción del usuario: Los virus requieren la acción del usuario para activarse. Esto significa que el usuario debe ejecutar el archivo o programa infectado para que el virus se active.

Tabla de contenido

Cómo te puedes infectar con un virus

- Descargas de Internet: Descargar software o archivos de sitios web no confiables o de fuentes desconocidas puede exponerte a riesgos de infección por virus. Los piratas informáticos pueden ocultar virus en software aparentemente legítimo.

- Correo electrónico: Los virus a menudo se propagan a través de archivos adjuntos de correo electrónico maliciosos. Los correos electrónicos de phishing pueden engañarte para que descargues y ejecutes un archivo adjunto que contiene un virus.

- Dispositivos de almacenamiento extraíbles: La conexión de dispositivos USB, discos duros externos u otros medios extraíbles a tu computadora puede exponerte a virus si estos medios están infectados.

- Redes y compartición de archivos: La descarga o el intercambio de archivos a través de redes P2P (peer-to-peer) o la compartición de archivos en una red local pueden exponerte a virus si otros usuarios comparten archivos infectados.

Cómo resolver una infección por virus

- Escanea con un software antivirus: Utiliza un software antivirus actualizado para escanear tu sistema en busca de virus. El software antivirus detectará y eliminará la mayoría de las amenazas.

- Desconecta tu sistema de la red: Si sospechas que tu sistema está infectado, desconéctalo de Internet y de cualquier red local para evitar la propagación del virus.

- Elimina o cuarentena el virus: Sigue las instrucciones de tu software antivirus para eliminar o poner en cuarentena el virus. Esto evitará que el virus siga causando daño.

- Restauración del sistema: En algunos casos, puedes restaurar tu sistema a un punto anterior antes de la infección para eliminar el virus. Esto dependerá de tu sistema operativo y configuración.

- Actualiza tu sistema: Asegúrate de que tu sistema operativo y todas tus aplicaciones estén actualizadas con los últimos parches de seguridad para evitar futuras infecciones.

- Formatear y reinstalar: En casos graves, puede ser necesario formatear el disco duro y reinstalar el sistema operativo desde cero para eliminar por completo el virus.

Buenas prácticas para evitar infecciones de virus

- Utiliza software antivirus: Instala y actualiza un programa antivirus confiable y realiza análisis periódicos del sistema.

- Copia de seguridad de datos: Realiza copias de seguridad regulares de tus datos en un dispositivo externo o en la nube para protegerlos en caso de infección.

- Educa a los usuarios: Capacita a los usuarios sobre la seguridad informática y las amenazas potenciales, como no descargar software pirata y ser consciente de los correos electrónicos de phishing.

- Mantén el software actualizado: Actualiza regularmente tu sistema operativo y software para parchear vulnerabilidades conocidas.

- Descargas seguras: Descarga software y archivos solo de fuentes confiables y evita sitios web de dudosa reputación.

- Cuidado con los correos electrónicos sospechosos: No abras archivos adjuntos ni hagas clic en enlaces en correos electrónicos de remitentes desconocidos o no solicitados.

En resumen, los virus informáticos son programas maliciosos que se adhieren a archivos legítimos y se propagan cuando se ejecutan esos archivos. Para protegerte contra los virus, es importante tomar precauciones en línea y utilizar software antivirus actualizado. Si sospechas que tu sistema está infectado, sigue los pasos para eliminar el virus y restaurar la seguridad de tu sistema.

Casos de uso del malware tipo virus

- Descripción del Virus: En la década de 1980, los virus de arranque fueron una amenaza común. Se propagaban mediante disquetes infectados y afectaban el sector de arranque del disco duro o de los disquetes, lo que permitía su ejecución al iniciar la computadora.

- Infección: Un usuario inserta un disquete infectado en su computadora. Al reiniciar la computadora con el disquete en la unidad, el virus de arranque se carga en la memoria y se ejecuta antes de que el sistema operativo se inicie. Una vez en la memoria, el virus puede infectar otros disquetes y se propaga cuando el usuario los utiliza en otras computadoras.

- Características del Virus: Los virus de arranque podían ser destructivos, como el famoso virus “Michelangelo” que tenía como objetivo dañar datos en el disco duro en una fecha específica. Otros simplemente se propagaban sin causar daño aparente.

- Impacto: Los virus de arranque podían causar daños graves al sistema operativo y a los datos del usuario. En el caso del virus Michelangelo, se ganó notoriedad debido a la posibilidad de destruir datos en miles de computadoras en todo el mundo.

- Resolución: Para resolver este problema, los usuarios debían desinfectar sus sistemas utilizando software antivirus o formatear sus discos duros y reinstalar el sistema operativo desde cero.

- Descripción del Virus: En la década de 1990 y principios de 2000, los virus de macro eran una amenaza común que se propagaba a través de documentos de procesadores de texto y hojas de cálculo que contenían macros maliciosas.

- Infección: Un usuario recibe un documento adjunto en un correo electrónico o descarga un archivo de una fuente no confiable. Al abrir el documento, se ejecutan automáticamente las macros maliciosas incrustadas en él, lo que permite que el virus se propague y realice acciones dañinas en el sistema.

- Características del Virus: Los virus de macro podían realizar una variedad de acciones dañinas, como corromper o borrar archivos, enviar spam desde la dirección de correo electrónico del usuario, o incluso infectar otros documentos.

- Impacto: Los virus de macro afectaron a usuarios y empresas en todo el mundo, causando pérdida de datos y daños a la productividad. Uno de los virus de macro más notorios fue el “Melissa” en 1999.

- Resolución: Para resolver este problema, los usuarios debían ejecutar software antivirus para eliminar el virus de macro y tomar medidas de seguridad, como deshabilitar las macros en documentos no confiables.

Estos casos ilustran cómo los virus informáticos históricos solían propagarse y causar daños en sistemas y datos, lo que requería medidas de eliminación y prevención por parte de los usuarios.

A continuación se te presentarán 7 ejemplos de malware tipo virus, tomando en cuenta los casos más famosos o dependiendo sea el caso los que han tenido un mayor impacto en la población.

7 Ejemplos de malware tipo virus

El virus ILOVEYOU, también conocido como Love Bug, se propagó en mayo de 2000. Llegó a las bandejas de entrada de correo electrónico como un mensaje de amor y romance. El archivo adjunto tenía el nombre “LOVE-LETTER-FOR-YOU.txt.vbs”. Cuando los usuarios abrían este archivo, el virus se ejecutaba y se enviaba automáticamente a todos los contactos de la libreta de direcciones de Outlook. El virus se propagó rápidamente, afectando a millones de computadoras y causando daños significativos al borrar archivos y propagarse a través de redes.

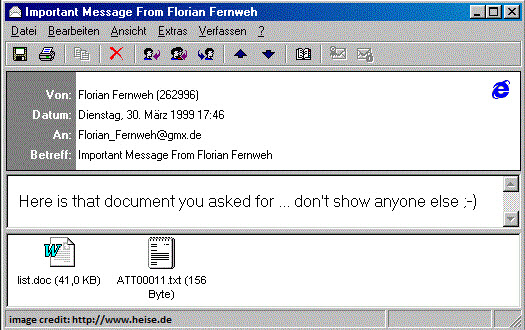

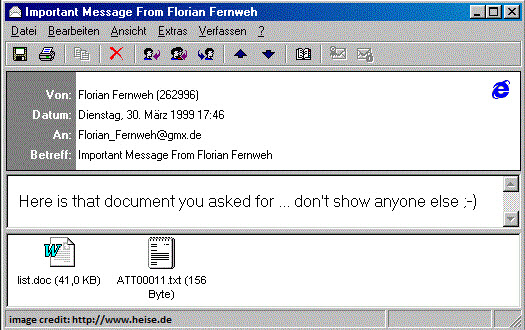

El virus Melissa se difundió en marzo de 1999 a través de archivos adjuntos de correo electrónico. El mensaje de correo electrónico a menudo tenía un asunto atractivo, como “Here is that document you asked for… don’t show anyone else ;-).” Una vez que se abría el documento adjunto de Word, el virus se activaba y se copiaba a sí mismo en otros documentos. También enviaba correos electrónicos infectados a los primeros 50 contactos de la libreta de direcciones de Outlook de la víctima.

El virus Sasser, descubierto en 2004, se propagó a través de una vulnerabilidad en sistemas Windows sin parchear. Cuando infectaba una computadora, causaba reinicios constantes y problemas de estabilidad. El virus se extendió rápidamente a través de Internet y afectó a miles de computadoras en todo el mundo. Su propagación tuvo un impacto significativo en redes y sistemas.

Conficker, detectado en 2008, explotó varias vulnerabilidades en sistemas Windows. Este gusano tenía la capacidad de propagarse a través de unidades USB, redes locales y por Internet. También podía desactivar actualizaciones de seguridad y convertir computadoras infectadas en parte de una botnet, lo que permitía a los atacantes controlarlas remotamente.

Nimda, en 2001, fue un virus multifacético que se propagó a través de múltiples vectores, incluyendo correo electrónico, descargas de archivos y la explotación de vulnerabilidades en servidores web. Este virus causó daños significativos a redes y servidores web en todo el mundo, lo que resultó en pérdidas económicas considerables.

Code Red, en 2001, explotó una vulnerabilidad en el servidor web Microsoft Internet Information Services (IIS). Este gusano infectó servidores web y cambió la página de inicio de los sitios afectados por un mensaje político. Además, llevó a cabo ataques de denegación de servicio distribuido (DDoS).

El virus Blaster, en 2003, aprovechó una vulnerabilidad en sistemas Windows. Se propagó rápidamente y causó reinicios en las computadoras infectadas. También contenía un mensaje crítico hacia Microsoft y su software.

El virus ILOVEYOU, también conocido como Love Bug, se propagó en mayo de 2000. Llegó a las bandejas de entrada de correo electrónico como un mensaje de amor y romance. El archivo adjunto tenía el nombre “LOVE-LETTER-FOR-YOU.txt.vbs”. Cuando los usuarios abrían este archivo, el virus se ejecutaba y se enviaba automáticamente a todos los contactos de la libreta de direcciones de Outlook. El virus se propagó rápidamente, afectando a millones de computadoras y causando daños significativos al borrar archivos y propagarse a través de redes.

El virus Melissa se difundió en marzo de 1999 a través de archivos adjuntos de correo electrónico. El mensaje de correo electrónico a menudo tenía un asunto atractivo, como “Here is that document you asked for… don’t show anyone else ;-).” Una vez que se abría el documento adjunto de Word, el virus se activaba y se copiaba a sí mismo en otros documentos. También enviaba correos electrónicos infectados a los primeros 50 contactos de la libreta de direcciones de Outlook de la víctima.

El virus Sasser, descubierto en 2004, se propagó a través de una vulnerabilidad en sistemas Windows sin parchear. Cuando infectaba una computadora, causaba reinicios constantes y problemas de estabilidad. El virus se extendió rápidamente a través de Internet y afectó a miles de computadoras en todo el mundo. Su propagación tuvo un impacto significativo en redes y sistemas.

Conficker, detectado en 2008, explotó varias vulnerabilidades en sistemas Windows. Este gusano tenía la capacidad de propagarse a través de unidades USB, redes locales y por Internet. También podía desactivar actualizaciones de seguridad y convertir computadoras infectadas en parte de una botnet, lo que permitía a los atacantes controlarlas remotamente.

Nimda, en 2001, fue un virus multifacético que se propagó a través de múltiples vectores, incluyendo correo electrónico, descargas de archivos y la explotación de vulnerabilidades en servidores web. Este virus causó daños significativos a redes y servidores web en todo el mundo, lo que resultó en pérdidas económicas considerables.

Code Red, en 2001, explotó una vulnerabilidad en el servidor web Microsoft Internet Information Services (IIS). Este gusano infectó servidores web y cambió la página de inicio de los sitios afectados por un mensaje político. Además, llevó a cabo ataques de denegación de servicio distribuido (DDoS).

El virus Blaster, en 2003, aprovechó una vulnerabilidad en sistemas Windows. Se propagó rápidamente y causó reinicios en las computadoras infectadas. También contenía un mensaje crítico hacia Microsoft y su software.

Estos ejemplos muestran cómo los virus han utilizado diversos métodos de propagación y han causado daños significativos en sistemas informáticos a lo largo de los años. Destacan la importancia de mantener el software actualizado y de seguir buenas prácticas de seguridad cibernética para protegerse contra tales amenazas.

Otros malware's

Si estás interesado en conocer otros tipos de malware te recomiendo visitar este enlace: 13 Tipos de Malware o te agrado nuestro contenido y quieres estar más informado solo te gustaría puedes visitar nuestro Blog donde te mantendremos informado sobre lo que ha sucedido en el mundo de la tecnología a lo largo del tiempo.